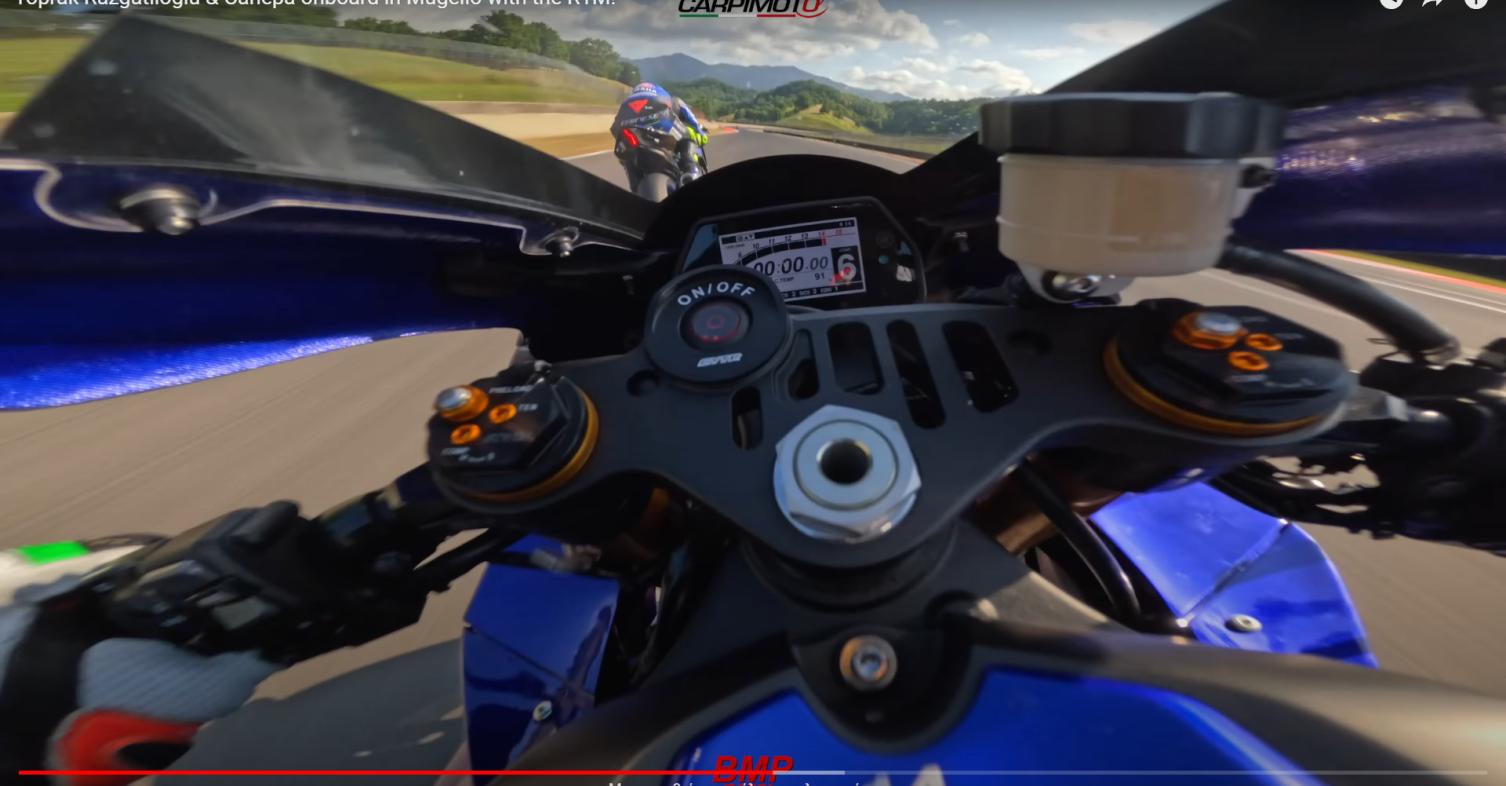

Απολαύστε τον Niccolo Canepa και τον Toprak Razgatlioglu σε μερικούς εξαιρετικά γρήγορους γύρους στο Mugello, καβάλα σε ένα R1M (Toprak) και ένα R1 (Canepa), εξοπλισμένα με Bridgestone V02 Slick ελαστικά, κατά τη διάρεκια του Yamaha Racing Experience 2023, του αποκλειστικού event της ιαπωνικής εταιρείας για τους κατόχους R1M.

Ο Canepa μας έχει συνηθίσει στα θεαματικά On-board video, και το συγκεκριμένο είναι από τα καλύτερα που έχει ανεβάσει. Στο συγκεκριμένο 4K video θα δείτε τον Ιταλό αγωνιζόμενο της ομάδας της Yamaha στο EWC να παίζει μαζί με τον Παγκόσμιο Πρωταθλητή WSBK 2021 στο Mugello, φρενάροντας εξωφρενικά αργά, και διδάσκοντας γραμμές σε όσους εξωτερικούς παρατηρητές θέλουν να μάθουν τα μυστικά της πίστας. Σημειώστε πως ταχύτερος γύρος από το κυνήγι Toprak-Canepa ήταν ένα εξαιρετικό 1:53.8.